Con el auge de las aplicaciones de mensajería, WhatsApp se ha esforzado por mantenerse relevante e innovador. Desde la aparición de las reacciones, que permiten a los usuarios interactuar de manera más visual y personalizada, estamos ansiosos por saber cómo funcionarán. A continuación, te ofrecemos un análisis detallado sobre esta nueva funcionalidad que aún se encuentra en desarrollo.

¿Qué son las reacciones en WhatsApp?

Las reacciones en WhatsApp están diseñadas para proporcionar una forma rápida y fácil de responder a los mensajes sin necesidad de escribir un texto. En lugar de enviar una respuesta, los usuarios pueden simplemente elegir un emoji para expresar su sentimiento. Este concepto no es nuevo, ya que aplicaciones como Facebook Messenger e Instagram ya ofrecen funcionalidades similares. Sin embargo, WhatsApp planea llevar esta experiencia un paso más allá.

Detalles importantes

- Las reacciones en WhatsApp no son anónimas: cada usuario podrá ver quién reaccionó y con qué emoji en un chat grupal.

- A diferencia de iMessage, donde las reacciones se limitan a ciertas opciones predefinidas, WhatsApp permitirá a los usuarios usar cualquier emoji para reaccionar, dando más flexibilidad a las expresiones.

Interfaz y funcionalidad

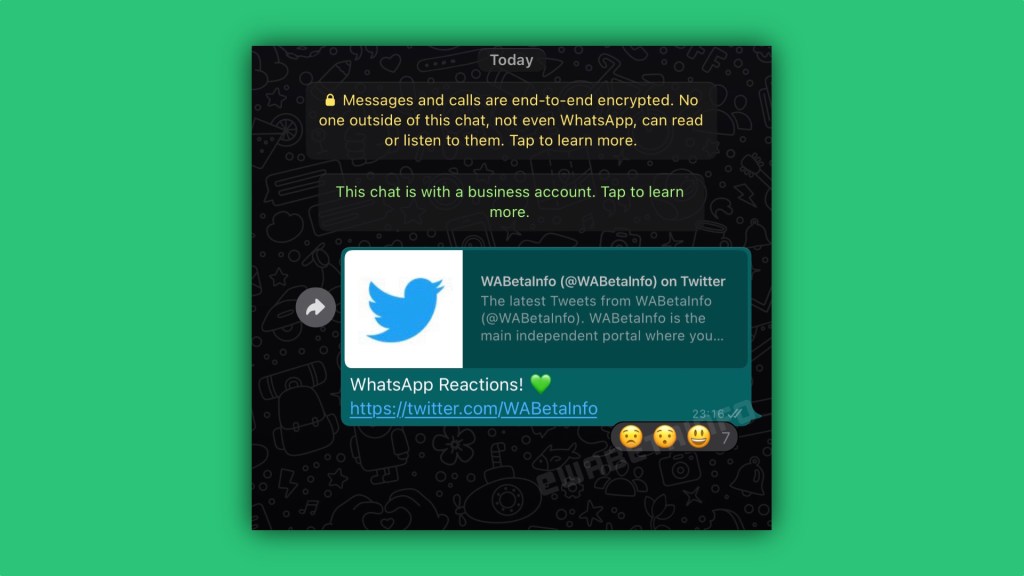

La funcionalidad de reacciones se integrará en la interfaz de usuario de WhatsApp. Cuando un usuario quiera reaccionar a un mensaje, podrá ver un nuevo ícono junto a los mensajes, permitiendo seleccionar la reacción deseada. En la imagen que acompaña este artículo, se pueden ver los diferentes emojis que los usuarios tendrán a su disposición.

Compatibilidad con dispositivos

Las reacciones en WhatsApp se están probando tanto en dispositivos iOS como en Android. Esta funcionalidad se une a otras mejoras que WhatsApp está introduciendo, como la compatibilidad con múltiples dispositivos, que permitirá a los usuarios conectarse a su cuenta incluso sin que el teléfono esté conectado a Internet.

Impacto en las conversaciones

Este nuevo sistema de reacciones no solo cambiará la forma en que los usuarios interactúan en grupos, sino que también puede influir en la dinámica de la conversación. Al permitir una respuesta más visual, WhatsApp busca fomentar interacciones más dinámicas y menos formales, haciendo que la comunicación sea más líquida y adaptable.

Conclusión

Las reacciones en WhatsApp presentan una nueva dimensión en la comunicación a través de la app. Con su enfoque en la personalización y la flexibilidad, WhatsApp está claramente tratando de reforzar su posición en un mercado competitivo. Aunque aún están en desarrollo y no se puede acceder a esta funcionalidad en versiones beta, su potencial para cambiar la manera en que los usuarios se comunican es innegable. Estaremos atentos a su implementación y los cambios que podrían incorporar en el futuro.

Para más información, no dudes en seguir nuestros artículos y mantenerte al día con las últimas novedades de la tecnología.