imágenes falsas

Un troyano de fraude bancario que ha estado atacando a los usuarios de Android durante tres años se actualizó para crear aún más quejas. Además de drenar las cuentas bancarias, el troyano ahora puede activar un interruptor de interrupción que realiza un restablecimiento de fábrica y limpia los dispositivos infectados.

Brata se documentó por primera vez en un correo de la firma de seguridad Kaspersky, que informó que el malware de Android había estado circulando desde al menos enero de 2019. El malware se propagó principalmente a través de Google Play, pero también a través de mercados de terceros, notificaciones automáticas en sitios web comprometidos, enlaces patrocinados en Google y mensajes enviados por WhatsApp o SMS. En ese momento, Brata apuntó a personas con cuentas de bancos con sede en Brasil.

Cubriendo sus pistas maliciosas

Ahora Brata está de vuelta con una gran cantidad de nuevas capacidades, la más importante de las cuales es la capacidad de realizar un restablecimiento de fábrica en los dispositivos infectados para borrar cualquier rastro del malware después de que se haya intentado una transferencia bancaria no autorizada. La empresa de seguridad Cleafy Labs, que informó por primera vez el interruptor de apagado, dijo que otras características añadidas recientemente a Brata incluyen el seguimiento por GPS, una comunicación mejorada con los servidores de control, la capacidad de monitorear continuamente las aplicaciones bancarias de las víctimas y la capacidad de apuntar a las cuentas de los bancos ubicados en otros países. El troyano ahora funciona con bancos ubicados en Europa, EE. UU. y América Latina.

“Descubierto por primera vez dirigido a usuarios brasileños de Android en 2019 por Kaspersky, el troyano de acceso remoto (RAT) se ha actualizado, apuntando a más víctimas potenciales y agregando un interruptor de apagado a la mezcla para cubrir sus rastros maliciosos”, dijeron investigadores de la firma de seguridad Zimperium en un correo confirmando los hallazgos de Cleafy. “Después de que el malware haya infectado y realizado con éxito una transferencia bancaria desde la aplicación bancaria de la víctima, forzará un restablecimiento de fábrica en el dispositivo de la víctima”.

Esta vez, no hay evidencia de que el malware se esté propagando a través de Google Play u otras tiendas oficiales de Android de terceros. En cambio, Brata se propaga a través de mensajes de texto de phishing disfrazados de alertas bancarias. Las nuevas capacidades están circulando en al menos tres variantes, todas las cuales pasaron casi completamente desapercibidas hasta que Cleafy las descubrió por primera vez. El sigilo es, al menos en parte, el resultado de un nuevo descargador utilizado para distribuir las aplicaciones.

Además del interruptor de apagado, Brata ahora busca permiso para acceder a las ubicaciones de los dispositivos infectados. Si bien los investigadores de Cleafy dijeron que no encontraron ninguna evidencia en el código de que Brata esté utilizando el seguimiento de ubicación, especularon que las futuras versiones del malware podrían comenzar a aprovechar la función.

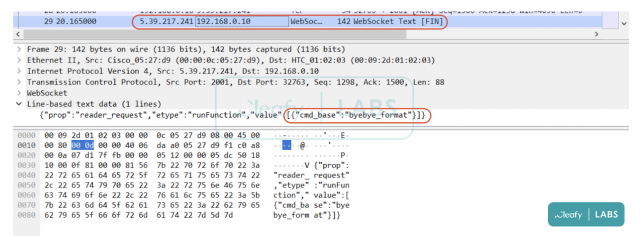

El malware también se actualizó para mantener una conexión persistente con el servidor de comando y control del atacante (o C2) en tiempo real usando un zócalo web.

“Como se muestra en la Figura 17 [below], el protocolo webSocket es utilizado por el C2 que envía comandos específicos que deben ejecutarse en el teléfono (por ejemplo, whoami, byebye_format, screen_capture, etc.)”, escribieron los investigadores de Cleafy. «Hasta donde sabemos, el malware (desde la perspectiva de la conexión) está en estado de espera la mayor parte del tiempo, hasta que el C2 emite comandos que instruyen a la aplicación para el siguiente paso».

Laboratorios Cleafy

Las nuevas capacidades subrayan el comportamiento en constante evolución de las aplicaciones de crimeware y otros tipos de malware a medida que sus autores se esfuerzan por aumentar el alcance de las aplicaciones y los ingresos que generan. Los usuarios de teléfonos Android deben tener cuidado con el malware malicioso limitando la cantidad de aplicaciones que instalan, asegurándose de que las aplicaciones provengan solo de fuentes confiables e instalando actualizaciones de seguridad rápidamente.