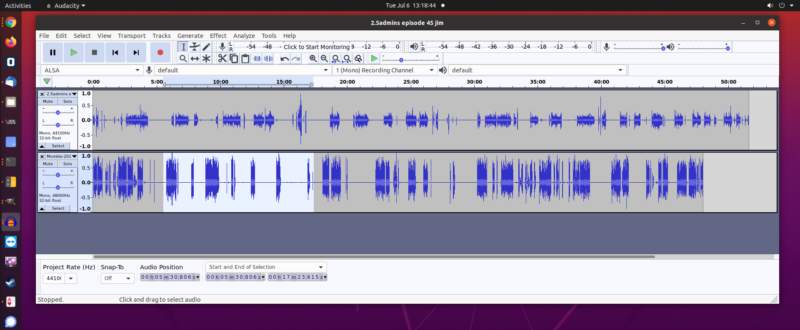

Jim salter

El fin de semana del 4 de julio varios se iniciaron los medios de código abierto Atención reproductores como la popular aplicación de edición de audio de código abierto Audacia ahora es «software espía».

Sería muy alarmante si esto fuera cierto: no hay sucesores obvios o alternativas que cumplan con los mismos casos de uso. Audacity es gratuito y de código abierto, relativamente fácil de usar, multiplataforma e ideal para tareas simples de «prosumidor» como editar audio sin procesar en podcasts terminados.

Sin embargo, la negatividad parece ser enormemente exagerada y bastante tardía. Aunque el equipo ha anunciado que Audacity comenzará a recopilar datos de telemetría, su alcance no es ni demasiado amplio ni agresivo en la forma en que adquiere los datos, y la mayoría de los problemas reales se resolvieron hace dos meses, para la aparente satisfacción de los actuales. Comunidad Audacity.

Las reivindicaciones

Sitio de tecnología personal centrado en software libre y software de código abierto SlashGear declarado que aunque Audacity es gratuito y de código abierto, el nuevo propietario Muse Group puede «hacer algunos cambios bastante dañinos», lo que significa en particular su nueva política de privacidad y sus características de telemetría, descritas como «globales y vagas». FOSSPost incluso va más lejos, bajo el título «Audacity ahora es posible software espía, elimínelo lo antes posible».

La fuente de preocupación para ambos sitios es la política de privacidad iniciada por el nuevo propietario de Audacity, Muse Group, que anteriormente lanzó una herramienta de notación musical de código abierto. MuseScore. La política de privacidad, que se actualizó por última vez el 2 de julio, describe qué datos puede recopilar la aplicación:

| Datos personales recopilados | Por que coleccionarlo | Base legal para el procesamiento |

|

|

Interés legítimo de WSM Group en ofrecer y asegurar el correcto funcionamiento de la aplicación |

|

Interés legítimo de WSM Group en defender sus derechos e intereses legales |

Los datos personales recopilados como se indica en los primeros cinco puntos no son particularmente amplios; de hecho, son bastante similares a los datos recopilados descritos en el propio documento de FOSSPost. política de confidencialidad: Dirección IP, agente de usuario del navegador, «algunas otras cookies que su navegador puede proporcionarnos» y (utilizando WordPress y Google Analytics) «su ubicación, cookies de otros sitios web que haya visitado o cualquier otra información que su navegador pueda proporcionar sobre usted . «

Solo queda la última línea: «datos necesarios para la aplicación de la ley, litigios y solicitudes de las autoridades (si corresponde)». Si bien esta es ciertamente una categoría amplia y no está particularmente bien definida, también es un hecho de la vida en 2021. Ya sea que una política de privacidad lo diga o no, existe una buena posibilidad de que una empresa determinada cumpla con las demandas legítimas de la policía. De lo contrario, probablemente no será un negocio por mucho tiempo.

El último grano de sal en la herida es una línea que dice que Audacity «no es para personas menores de 13» y que pide a las personas menores de 13 «por favor no utilicen la aplicación». Este es un esfuerzo por evitar la complejidad y el gasto adicional de lidiar con las leyes que regulan la recopilación de datos personales de los niños.

Las cosas que quedan fuera

Lo primero que hay que tener en cuenta es que ni la política de privacidad ni la telemetría incorporada en la aplicación en cuestión aún están en vigor; ambas apuntan a una próxima versión 3.0.3, mientras que la versión más reciente disponible es la 3.0.2. Por ahora, esto significa que hay Absolutamente no hay necesidad de entrar en pánico acerca de qué versión de Audacity está instalada actualmente.

La nueva política de privacidad fue la primera enviado como una solicitud de extracción el 4 de mayo. En esta versión original, la política establecía que Audacity usaría libcurl para llevar telemetría y que Google Analytics rastrearía lo siguiente:

- Inicio y fin de sesión

- Errores que incluyen errores del motor sqlite3, ya que necesitamos depurar los problemas de corrupción informados en el foro de Audacity

- Uso de efectos, generadores de sonido, herramientas de análisis, para priorizar futuras mejoras

- Usar formatos de archivo para importar y exportar

- Versiones de SO y Audacity

La versión original del RP de telemetría indicó entonces que la identificación de la sesión se realizó a través de un UUID, generado y almacenado en la computadora del cliente, y que Yandex Metrica se usaría para estimar los usuarios activos diarios. Finalmente, especifica que «la recopilación de telemetría es opcional y configurable en cualquier momento» y que «[if] el uso compartido de datos está deshabilitado: todas las llamadas a las funciones de informe de telemetría son ineficaces «.

Esta es una telemetría de aplicaciones modernas bastante estándar, similar a otras aplicaciones de código abierto, como Mozilla Firefox.incluir. El mayor problema con esta declaración de telemetría original es que implica la recopilación de datos de exclusión voluntaria en lugar de la inclusión voluntaria; aunque es interesante notar que incluso la telemetría de Firefox es actualmente optar por no.

A pesar de que el PR original era bastante sencillo, los usuarios de código abierto tienden a ser extraordinarios entusiastas de la privacidad. Hubo un revés inmediato, al que el desarrollador de Audacity, crsib, respondió oficialmente tres días después, el 7 de mayo, actualizando el PR original.

La actualización del 7 de mayo establece que «la telemetría es estrictamente opcional y deshabilitado por defecto«(énfasis en crsib), que la telemetría solo funciona en versiones creadas por GitHub CI desde el repositorio oficial, y que cualquier persona que compile Audacity desde la fuente recibirá una opción de CMake para habilitar el código de telemetría, pero que la opción, y por lo tanto la construcción las funciones de telemetría, sería discapacitado por defecto.

Esta actualización de tres días después de una política de telemetría aún tentativa eliminó el único punto de fricción razonable: si los datos del usuario podrían recopilarse sin su aprobación específica. No solo es la opción para la recopilación de datos, las funciones utilizadas para recopilar esos datos en primer lugar son extremadamente fáciles de eliminar, están diseñadas para ser fáciles de eliminar y, de hecho, se eliminan automáticamente para cualquiera que cree el código fuente (que incluiría repositorios de distribución de Linux).

Desde entonces, toda la solicitud de retiro ha sido revocada y reemplazada por un nuevo RP. N.º 889 destinado a aclarar cualquier problema relacionado con la telemetría. El nuevo PR establece que «no tenemos ningún interés en recopilar o vender datos personales y Audacity siempre será gratuito y de código abierto», y este documento continúa señalando que la respuesta a la solicitud de extracción original «hizo que Muse se diera cuenta de que la conveniencia de usar Yandex y Google entra en conflicto con la percepción pública de confiabilidad, por lo que, en su lugar, nos autohospedaremos. «

Respuesta de la comunidad

Aunque los medios centrados en software libre, incluidos FOSSPost y Slashgear, informaron negativamente sobre este problema durante el fin de semana festivo, los colaboradores y comentaristas activos del Github del proyecto parecen estar muy satisfechos con la actualización del día 13 de mayo, que dijo que Muse Group se auto- alojar sus sesiones de telemetría en lugar de utilizar bibliotecas y alojamiento de terceros.

El mismo día que se publicó la segunda solicitud de sorteo, el usuario de Github Megaf mencionado, «Lo bueno es que hasta que los datos vayan [third party tech giants] deberíamos ser felices. Recopile los datos que realmente necesita, autohospede, hágalo privado, actívelo y lo ayudaremos. Es una muestra pequeña, pero el sentimiento parece estar ampliamente respaldado, con 66 reacciones positivas y 12 reacciones negativas.

La reacción al comentario de Megaf refleja la reacción del usuario a la solicitud del sorteo actualizada en sí, que actualmente tiene 606 reacciones positivas y 29 reacciones explícitamente negativas, una mejora notable con respecto a las 4.039 reacciones explícitamente negativas a la solicitud de Megaf. Impresión original y solo 300 reacciones positivas.

Creemos que la comunidad de usuarios lo hizo bien: Muse Group parece tomarse muy en serio las preocupaciones de la comunidad sobre la privacidad y sus políticas reales, como se indica, parecen razonables.

Mostrar imagen por Publicidad de Catherine Falls a través de Getty Images / Jim Salter